IPAからの通知

引用元

「Emotetの攻撃活動再開について(2021年11月16日 追記)」

「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについて:IPA 独立行政法人 情報処理推進機構https://www.ipa.go.jp/security/announce/20191202.html#L16

感染経路として多いのが、Word文書のマクロ機能を利用した感染です

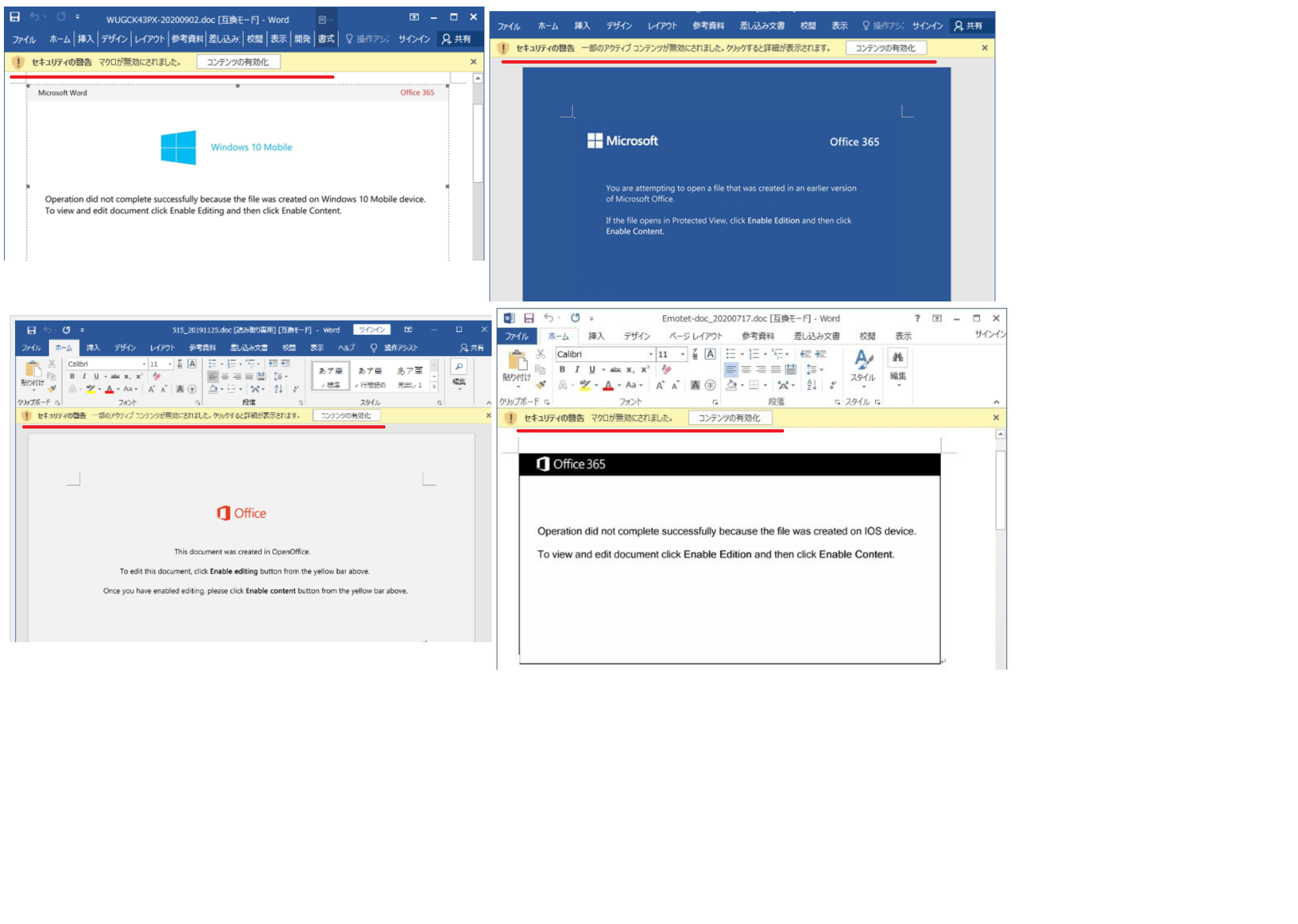

Chatworkなどのコミュニケーションツールやメールで送受信したWord文書(MSOfficeドキュメント)を開く際に、添付画像のような「セキュリテイ警告」や「保護ビュー」というアラートが上部に出ることがあります。

Word文書ファイル等が信頼できるものと判断できない限り、「コンテンツの有効化」や「編集を有効にする」をクリックしないよう宜しくお願い致します。

emotet警告アラートWORD

個人の設定によっては、アラートが上がらずに開いたら警告をせずに「コンテンツの有効化」や「編集を有効にする」状態になっていることがあります。

以下の設定をすることを強くおすすめします。

以下の手順はMS365Personalサブスクリプション型のものです。(ツールや情報の新旧によって名称が異なっている場合があります。)

- Wordを起動する

- 白紙の文書が開いているとして、「ファイル」→「その他」→「オプション」と進む

- Wordのオプション→トラストセンター→トラストセンターの設定

- 「警告を表示してすべてのマクロを無効にする」にチェックを入れる

- 「OK」をクリック

感染すると…

- 端末やブラウザに保存しているアカウント情報を攻撃者へ送信します。

- 端末内のメール履歴やアドレス情報などを攻撃者へ送信します。

「2」について。

収集したメール履歴を利用してなりすましメールを作成し、収集したアドレス情報を元にメールの拡散をおこないます。

このなりすましメールは、実際のメールに使われていた本文を利用することが多いので、従来のなりすましメールより、自然な日本語文になっているのが特徴です。

インターネットからダウンロードしたファイルを開く際に、注意を宜しくお願い致します。